-

TP Hồ Chí Minh: 35°C

-

Hà Nội: 29°C

-

Hải Phòng: 30°C

-

Thừa Thiên Huế: 32°C

-

Đà Nẵng: 32°C

Phiên bản iOS 15 vừa ra đã bị dính lỗ hổng bảo mật nghiêm trọng

Apple đã chính thức cho ra mắt iOS 15, và phiên bản này vừa mới ra đã bị dính lỗ hổng bảo mật cực kì nghiêm trọng.

Nhà phát triển và bảo mật Jose Rodriguez đã đăng tải video chứng minh rằng anh ta đã tìm ra lỗi bảo mật nghiêm trọng sau khi Apple cho ra mắt phiên bản iOS 15 này. Trong video, anh trình bày rất rõ ràng và chi tiết từng bước cách mà anh đã vượt qua khóa màn hình như thế nào để truy cập app Notes.

Rất may đây chỉ là lỗ hổng bảo mật mà phải thao tác trực tiếp trên thiết bị mới thực hiện được, chứ nếu đây là lỗ hổng từ xa thì không biết chuyện gì sẽ xảy ra..

Chi tiết là: Trong video, khi iPhone đang ở chế độ khóa màn hình, Rodriguez đã yêu cầu Siri kích hoạt VoiceOver. Sau đó, anh dùng tay di chuyển Control Center xuống và chạm vào Instant Notes, cho phép người sử dụng có thể ghi nhanh nội dung ghi chú mà không cần phải cố gắng mở khóa. Sau đó, anh lại truy cập mở ứng dụng đồng hồ trong Control Center.

Từ đó, anh nhấn vào một vài vùng nhất định trên màn hình trong khi ứng dụng đồng hồ đo thời gian đang bật, tuy nhiên VoiceOver lại định hình đây là các thao tác trong ứng dụng Notes. Và rồi, anh lại có thể truy nhập được vào một ghi chú mà anh đã lưu vào trước đó trong ứng dụng Notes, sau đó anh kích hoạt VoiceOver để ứng dụng này đọc trang ghi chú đó (Nên nhớ rằng bình thường thì ghi chú này không thể được truy cập khi mà iPhone đang ở chế độ khóa màn hình).

Từ đây, anh có thể thực hiện các thao tác với bản ghi chú đó (kể cả với các tệp đính kèm trong đó), bằng cách kích hoạt VoiceOver.

Trong một hoàn cảnh khác, kẻ tấn công có thể dùng một thiết bị iPhone khác để gọi qua. Hắn ta có thể nhấn từ chối và copy phần văn bản đã sao chép vào phần tùy chọn phản hồi tin nhắn. Bên cạnh đó, nếu thiết bị iPhone khác gửi một tin nhắn chủ đích đến iPhone mục tiêu thì dòng text nêu trên có thể đính kèm vào tin nhắn đó luôn. Những điều trên đã thực hiện thành công mà không cần tới thao tác mở khóa iphone

Thế nhưng, nếu các ghi chú đã được mã hóa bằng password thì cách trên là vô dụng..

Tuy vậy, có rất nhiều yếu tố phải được bảo đảm để người ta có thể tận dụng thành công lỗ hổng bảo mật này trong iOS 15. Cụ thể là, đầu tiên, hacker phải cầm được điện thoại của nạn nhân trong tay, Siri phải đang hoạt động trên thiết bị đó, màn hình khóa phải truy cập được Control Center, và phải truy cập được đồng hồ bấm giờ và ứng dụng ghi chú (Notes). Và quan trọng nhất, hacker cũng phải biết được số điện thoại trong máy nạn nhân là gì.

Rodriguez cho hay, anh đã suy nghĩ nhiều lần và quyết định công khai lỗi bảo mật nghiêm trọng này của Apple lên mạng xã hội vì anh cảm thấy tiền thưởng từ chương trình Săn lỗi (Bug Bounty) của Google thưởng cho những người săn tìm lỗi là quá thấp, vả lại quy trình xử lí cũng rất lâu nên thà đăng lên cho nhanh.

Khoảng thời gian trước đó, Apple đã thưởng 25.000 USD cho Rodriguez vì anh đã tìm ra lỗi CVE-2021-1835, một cách gần tương tự ở trên để truy cập được vào ứng dụng ghi chú Notes. Apple đã xác nhận đây là lỗi khiến cho kẻ tấn công có thể truy cập vào các dữ liệu thầm kín và nhạy cảm, tiền thưởng có thể lên đến tối đa là 100,000 đô la Mỹ. Mức thưởng sẽ đạt đến 250.000 đô la Mỹ nếu đây là lỗ hổng truy cập rộng hơn khiến hacker có thể truy cập được vào dữ liệu khác quan trọng hơn,.

Phương thức như trên có thể trở thành vô dụng nếu người dùng vô hiệu hóa Siri ở màn hình khóa hoặc giới hạn truy cập vào Control Center tại mục cài đặt Face ID & Passcode.

Bài liên quan

Cách tải CapCut Full Crack Cho Android/IOS miễn phí, đơn giản

Nên chọn ốp lưng nào cho iphone? Gợi ý 11 mẫu case cực hot

Tin bài khác

Cách đổi tên TikTok trên máy tính cực đơn giản mà ai cũng có thể làm được

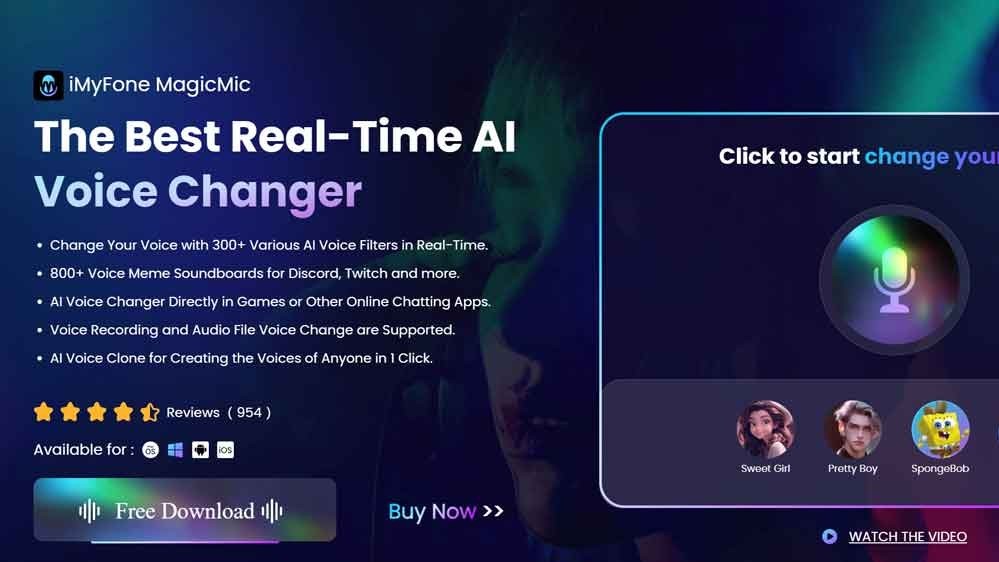

Top 3 App thay đổi giọng nói khi chơi game được yêu thích nhất

Razer Viper V3 Pro-chuột gaming đỉnh cao dành cho dân chơi FPS

Tái định hình sự thống trị Esports - Razer Viper V3 Pro: Con chuột của các nhà vô địch

Huawei Pura 70 Ultra-Xứng danh smartphone đầu bảng Android

Top 3 Ứng dụng giả lập Android và tải game Mobile trên máy tính hàng đầu

Top 18 game kinh dị ra mắt trong năm 2024, 2025

Tóm tắt dòng thời gian của game kinh dị Alone in the Dark

Bạn có biết 7 câu chuyện ma kinh dị trong trường học Nhật Bản không?

Tà Du Ký: Tam Tạng đã chết - Chân kinh là giả? - P.1

Đừng chơi các game này nếu bạn có một nỗi sợ thầm kín

Review Đoạt Mệnh: Chơi game trên Đà Lạt, cùng nhau về miền cực lạc

From The Darkness: Chung cư ma ám ở Nga có gì khác nước ta

Evil Nun: The Broken Mask - Lại câu chuyện về ác quỷ ma sơ

Quy tắc sinh tồn Tam Quốc Chí P.1: Di chúc kinh hoàng của Khổng Minh

Đoạt Mệnh - Game kinh dị mới do Việt Nam sản xuất liệu có hay?

Liên Quân Mobile: Cộng đồng phản ứng ra sao sau loạt án phạt từ Garena!

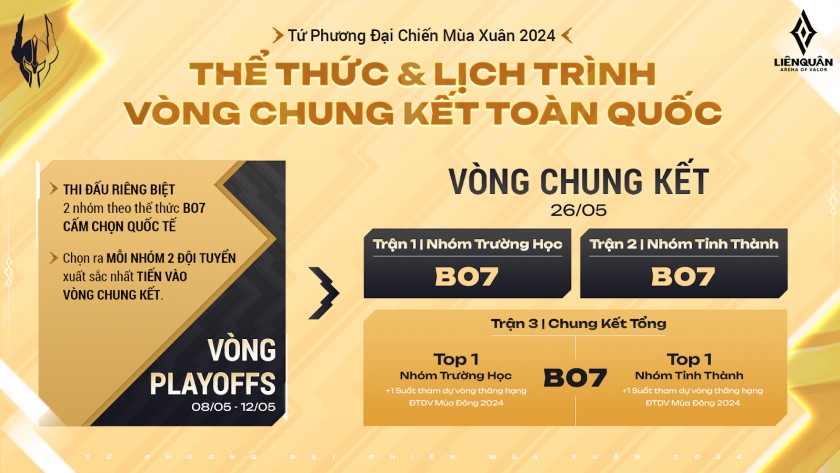

Liên Quân Mobile: Lịch thi đấu Tứ Phương Đại Chiến Mùa Xuân 2024 mới nhất

Liên Quân Mobile: Tuyển thủ GG Live chính thức nhận án phạt nghiêm khắc từ Garena

DTCL 14.9b: Riot Games tạm xóa trang bị Kiếm Cong vì "bất lực" trong việc cân bằng!

LMHT: Kết quả bốc thăm vòng phân nhánh MSI 2024 mới nhất

Liên Quân Mobile: Giải đấu APL 2024 trở lại cùng thể thức mới có gì đặc biệt?

Siêu phẩm kiếm hiệp Kim Dung trên nền tảng mobile sắp cập bến tại Việt Nam

Giang Hồ Bát Phái Phân Tranh tặng 2000 giftcode và chuỗi hoạt động mừng sinh nhật 1 tuổi

6 tựa game mobile hấp dẫn sẽ ra mắt đầu tháng 5/2024

Top những Chủ Quán mà Hello Café tin tưởng

Thiên Nhai Minh Nguyệt Đao VNG: Những môn phái vừa quen vừa lạ sẽ đưa bạn đến đỉnh cao?

Thiên Nhai Minh Nguyệt Đao VNG mở đăng ký, cộng đồng háo hức chờ đợi

Đột Kích mở đầu tháng 5 với big update cập nhật hàng loạt nội dung mới

Tham gia sự kiện khai trương tiệm cà phê Sky: Children of the Light cùng Cinnamoroll

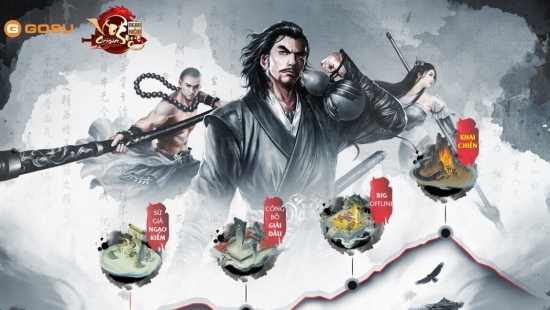

GOSU độc quyền phát hành Ngạo Kiếm Vô Song Origin, các game thủ hơn 10 năm ráo riết tìm kiếm chiến hữu năm xưa

Sony ra mắt PS5 Slim chính hãng – Mạnh mẽ, nhỏ gọn, trải nghiệm đỉnh cao

Đột Kích giới thiệu Kho Báu Hoàng Gia Tái Sinh Gaming Glory với bộ vũ khí hoành tráng